Хакеры украли более 22 миллионов долларов у пользователей Electrum

Пользователи приложения Electrum Bitcoin wallet получили неожиданный запрос на обновление через всплывающее сообщение, они обновили свой кошелек, и средства были немедленно украдены и отправлены на Bitcoin-адрес злоумышленника.

Простая техника помогла киберпреступникам украсть более 22 миллионов долларов у пользователей приложения Electrum Bitcoin wallet. Эта конкретная техника была впервые замечена в декабре 2018 года. С тех пор схема атаки была повторно использована в нескольких кампаниях за последние два года.

Были отслежены несколько Bitcoin-счетов, на которые преступники собирали украденные средства в результате атак, которые они проводили в течение 2019 и 2020 годов, при этом некоторые атаки произошли совсем недавно, в сентябре 2020 года.

Пользователи приложения Electrum Bitcoin wallet получили неожиданный запрос на обновление через всплывающее сообщение, они обновили свой кошелек, и средства были немедленно украдены и отправлены на Bitcoin- адрес злоумышленника.

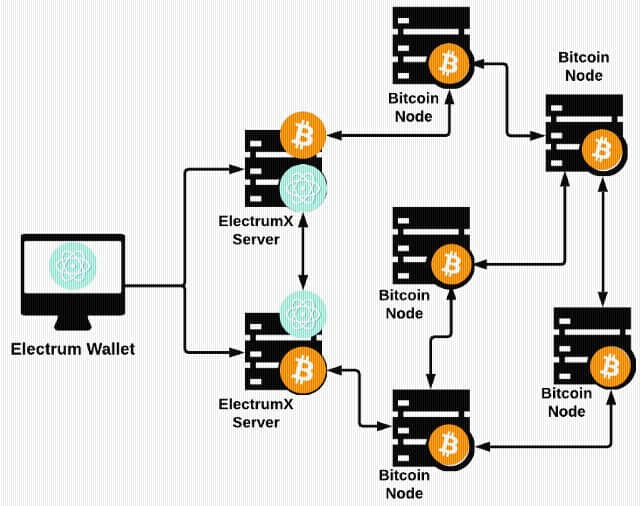

Если посмотреть на то, как киберпреступники крадут средства, этот метод работает благодаря внутренней работе приложения кошелька Electrum и его внутренней инфраструктуры.

Для обработки любых транзакций кошельки Electrum предназначены для подключения к блокчейну Bitcoin через сеть серверов Electrum, известную как ElectrumX.

Однако, хотя некоторые приложения кошелька контролируют, кто может управлять этими серверами, в открытой экосистеме Electrum все по-другому, тут каждый может настроить сервер шлюза ElectrumX.

С 2018 года киберпреступники злоупотребляют этой лазейкой, чтобы развернуть вредоносные серверы и ждать, пока пользователи случайным образом подключатся к их системам.

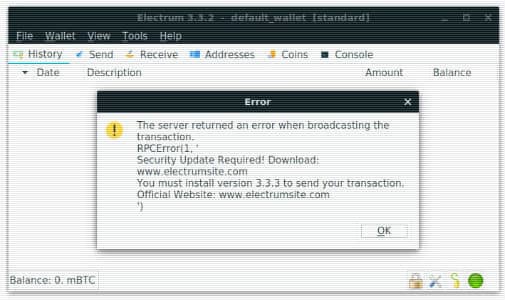

Когда это происходит, злоумышленники инструктируют сервер показать всплывающее окно на экране пользователя, предлагая пользователю получить доступ к URL-адресу, а также загрузить и установить обновление приложения кошелька Electrum.

Обычно эта ссылка для загрузки обновления предназначена не для официального сайта Electrum, расположенного по адресу electrum.org, а для похожих доменов или репозиториев GitHub.

Если пользователи не обращают внимания на URL-адрес, они в конечном итоге устанавливают вредоносную версию кошелька Electrum, который в следующий раз, когда пользователь попытается использовать, запросит одноразовый пароль (OTP).

Обычно эти коды запрашиваются только перед отправкой средств, а не при запуске кошелька Electrum. Если пользователи вводят запрошенный код — а большинство из них делают это, думая, что используют официальный кошелек, — они фактически дают официальное разрешение вредоносному кошельку на перевод всех своих средств на счет злоумышленника.

Поскольку этот метод был впервые использован в конце 2018 года, команда Electrum предприняла несколько шагов для смягчения этой атаки.

Сначала они внедрили систему черного списка серверов на серверах Electrum X, чтобы блокировать вредоносные дополнения в свои сети, а также добавили обновление, запрещающее серверам показывать конечным пользователям всплывающие окна в формате HTML.

Тем не менее, злонамеренный сервер обычно проскальзывает сквозь трещины, и атака по-прежнему очень хорошо работает для пользователей Bitcoin, которые все еще используют старые версии приложения кошелька Electrum для управления средствами.