Хакер продает доступ к учетным записям электронной почты сотен руководителей высшего звена

В настоящее время злоумышленник продает пароли для учетных записей электронной почты сотен руководителей высшего звена компаний по всему миру. Доступ продается по цене от 100 до 1500 долларов за учетную запись, в зависимости от размера компании и должности руководителя.

В настоящее время злоумышленник продает пароли для учетных записей электронной почты сотен руководителей высшего звена компаний по всему миру.

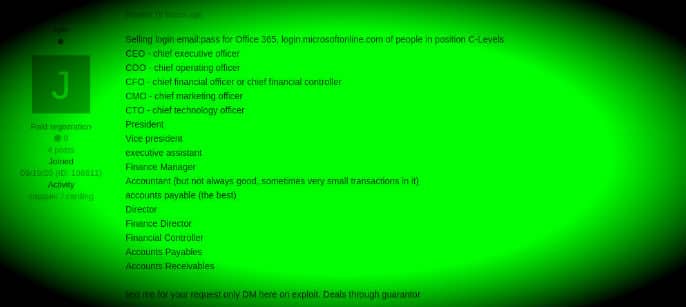

Данные продаются по закрытому доступу подпольного форума для русскоязычных хакеров под названием Exploit.in.

Злоумышленник продает адреса электронной почты и пароли для учетных записей Office 365 и Microsoft, которые, по его утверждению, принадлежат высокопоставленным руководителям, выполняющим такие функции, как:

- CEO — генеральный директор

- COO — главный операционный директор

- CFO — финансовый директор или главный финансовый контролер

- CMO — директор по маркетингу

- CTOs — технический директор

- Президент

- Заместитель президента

- Помощник руководителя

- Финансовый менеджер

- Бухгалтер

- Директор

- Финансовый директор

- Финансовый контролер

- Счета к оплате

Доступ к любой из этих учетных записей продается по цене от 100 до 1500 долларов, в зависимости от размера компании и роли пользователя.

Источник в сообществе кибербезопасности, согласившийся связаться с продавцом для получения образцов, подтвердил достоверность данных и получил действительные учетные данные для двух учетных записей, генерального директора американской компании по разработке программного обеспечения среднего размера и финансового директора одной из стран ЕС сеть розничных магазинов.

Источник, который попросил не использовать его имя, находится в процессе уведомления двух компаний, а также двух других компаний, для которых продавец опубликовал пароли учетных записей в качестве публичного доказательства того, что у них есть действительные данные для продажи.

Это были данные для входа в систему для руководителя британского консалтингового агентства по управлению бизнесом и президента американского производителя одежды и аксессуаров.

Продавец отказался сообщить, как он получил учетные данные, но сказал, что у него есть еще сотни данных на продажу.

Согласно данным, предоставленным компанией KELA, занимающейся разведкой угроз, тот же злоумышленник ранее проявлял интерес к покупке «журналов Azor», термин, который относится к данным, собранным с компьютеров, зараженных троянской программой AzorUlt info- stealer.

Журналы Infostealer почти всегда содержат имена пользователей и пароли, которые троян извлекает из браузеров, установленных на зараженных хостах.

Эти данные часто собирают операторы инфостилеров, которые фильтруют и систематизируют их, а затем выставляют на продажу на специализированных рынках, таких как Genesis, на хакерских форумах или продают другим бандам киберпреступников.

Взломанные учетные данные корпоративной электронной почты могут быть ценными для киберпреступников, поскольку их можно монетизировать разными способами.

Злоумышленники могут использовать их для внутренних коммуникаций в рамках «мошенничества с генеральным директором», когда преступники манипулируют сотрудниками, переводя им крупные суммы денег; они могут использоваться для доступа к конфиденциальной информации в рамках схемы вымогательства; или эти учетные данные также могут быть использованы для получения доступа к другим внутренним системам, для которых требуется двухфакторная аутентификация на основе электронной почты, чтобы перемещаться в организации и осуществлять сетевое вторжение.

Но, скорее всего, скомпрометированные электронные письма будут куплены и использованы для шантажа генерального директора, также известного как мошенничество BEC. Согласно отчету ФБР в этом году, мошенничество с BEC было, безусловно, самой популярной формой киберпреступности в 2019 году.

Самый простой способ предотвратить монетизацию хакерами украденных учетных данных любого типа — это использовать двухэтапную проверку (2SV) или двухфакторную аутентификацию (2FA) для ваших учетных записей в интернете. Даже если хакерам удастся украсть данные для входа, они будут бесполезны без надлежащего дополнительного верификатора 2SV/2FA.